Artículos y Tutoriales de Ciberseguridad

Los 5 Mejores Libros de Hacking en Español

Hacking ÉticoLas clases online sobre hacking son muy importantes, si quieres también podemos considerar las clases presenciales, al final ambas tiene ...

Los 5 Mejores Libros de Ciberseguridad en Español

CiberseguridadLa ciberseguridad es un área muy amplia que necesita estudiarse de manera correcta. Si el profesional no está capacitado para ...

Como Hacer Hacking Ético con Kali Linux

Hacking ÉticoUno de los objetivos del Hacking Ético es encontrar problemas de seguridad para corregirlos. Existen herramientas y técnicas para hacer ...

Como Hacer Análisis Forense Con Kali Linux

CiberseguridadEl análisis forense informático se puede dividir en varias áreas. Uno de sus objetivos es recuperar información valiosa para resolver ...

5 Tendencias en Ciberseguridad en 2024

CiberseguridadEn los últimos años, el área de la ciberseguridad viene teniendo varios cambios. Años atrás ya existía la seguridad informática, ...

¿Qué es el Hacking Ético? y Otros Detalles

Hacking ÉticoEn los tiempos actuales podemos ver que habitamos en un mundo digital que junto con la tecnología informática mueven muchos ...

Cómo Saber Si Tu Página Web es Vulnerable

CiberseguridadProbablemente, hayas encontrado algunos tutoriales en blogs que te enseñan a encontrar vulnerabilidades en una web, la mayoría solo te ...

19 Tipos de Ataques de Phishing – Parte 2 (Final)

CiberseguridadEn la Parte anterior llamada 19 Tipos de Ataques de Phishing – Parte 1, vimos un primer grupo de tipos ...

19 Tipos de Ataques de Phishing – Parte 1

CiberseguridadMuchos usuarios y no solo los comúnes, sino también los expertos en seguridad, están expuestos a diferentes tipos de ataques. ...

10 Áreas y Especializaciones de La Ciberseguridad – Parte 2 (Final)

CiberseguridadEn la parte 1 llamada 10 Areas y Especializaciones Que Existen En La Ciberseguridad – Parte 1, apreciamos 5 areas ...

10 Áreas y Especializaciones de La Ciberseguridad – Parte 1

CiberseguridadPodemos decir que la ciberseguridad es la práctica de proteger computadoras, servidores, teléfonos móviles, redes y datos de ataques maliciosos. ...

15 Tipos de Hackers Informáticos – Parte 2 (Final)

CiberseguridadEn la anterior parte llamada 15 Tipos de Hackers – Parte 1, pudimos apreciar un primero grupo de tipos de ...

- Hacking Ético

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

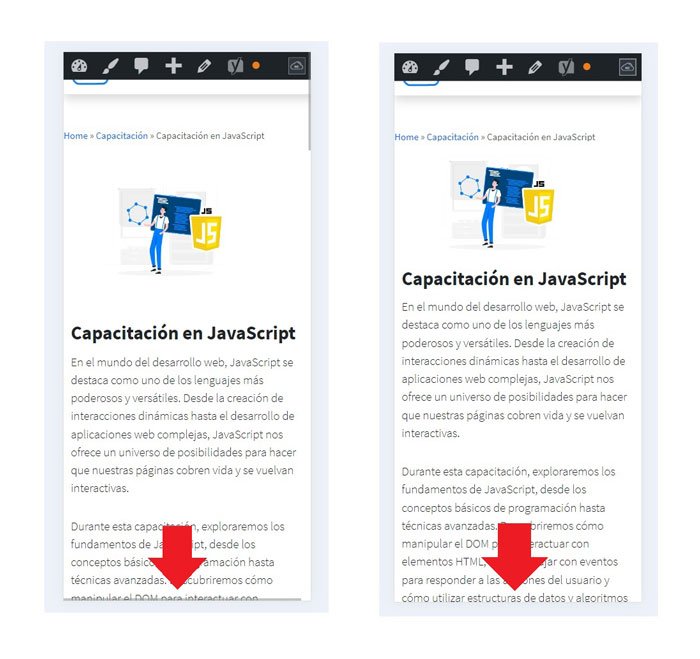

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad.

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad. Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

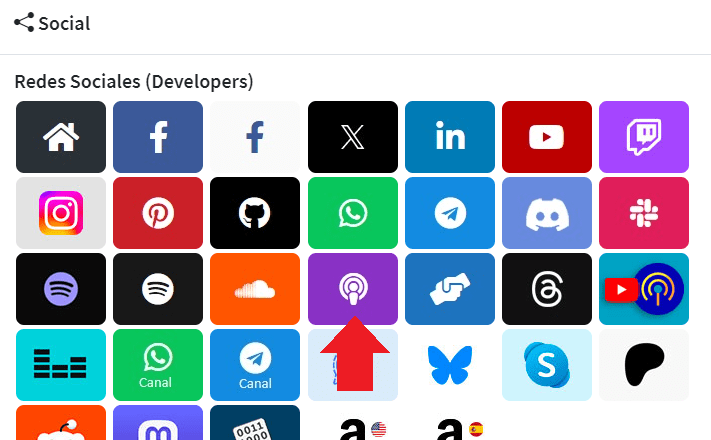

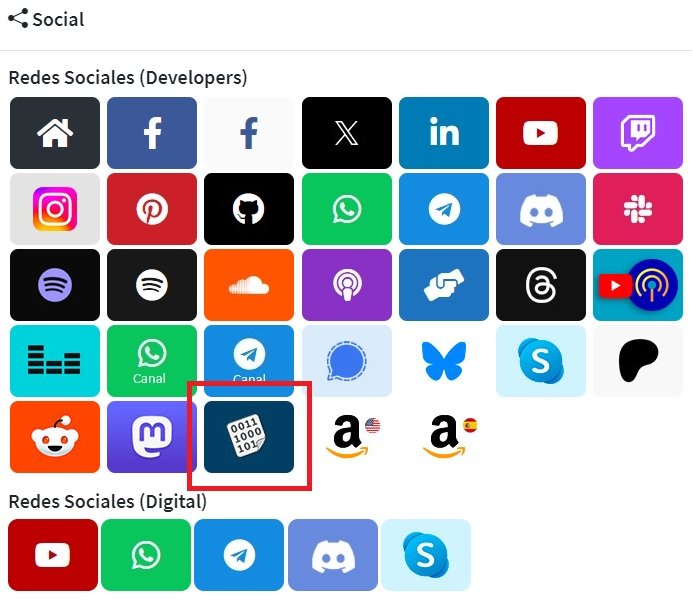

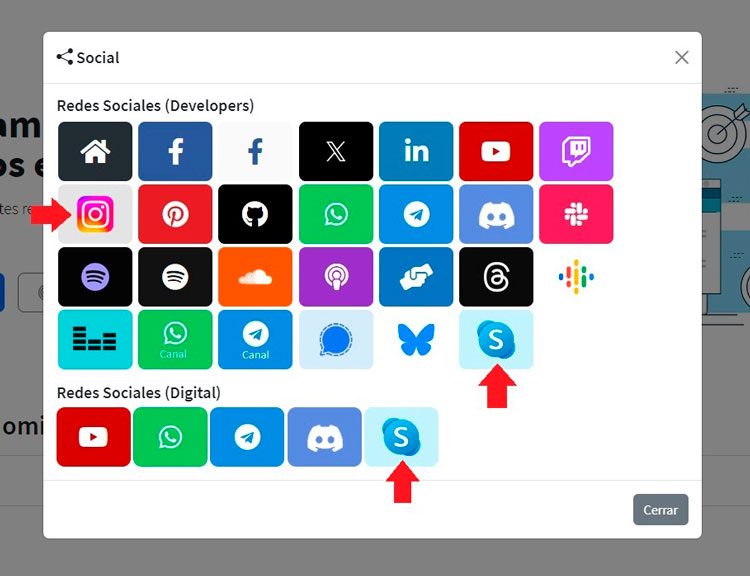

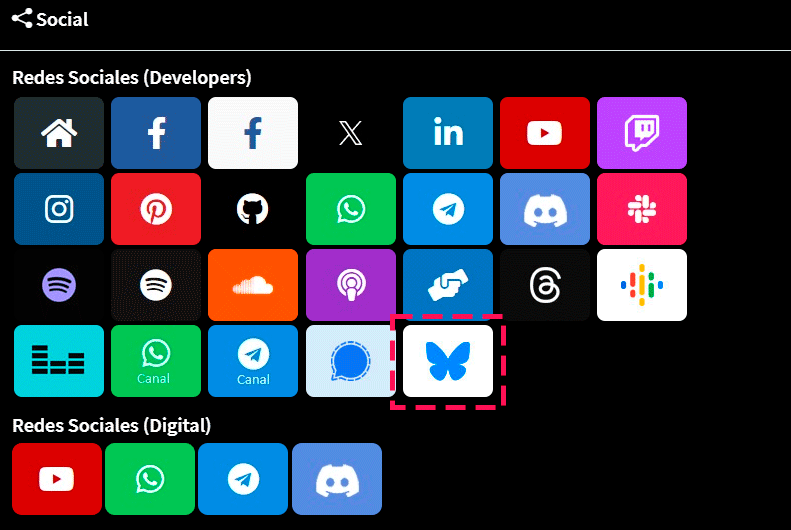

Social

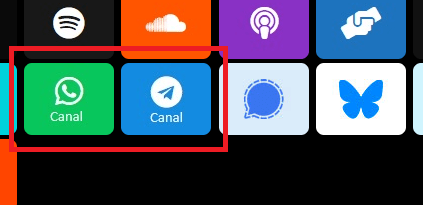

Redes Sociales (Developers)

Redes Sociales (Digital)