10 Áreas y Especializaciones de La Ciberseguridad – Parte 1

7 minuto(s)

7 minuto(s)Podemos decir que la ciberseguridad es la práctica de proteger computadoras, servidores, teléfonos móviles, redes y datos de ataques maliciosos. La práctica es muy importante, ya que protege a las escuelas, las instituciones financieras y el gobierno, entre otras entidades que utilizan servicios de computación en la nube para almacenar datos críticos. La ciberseguridad es un proceso complejo cuyos usuarios conocen los muchos beneficios que podría traer, incluida la aplicación del cumplimiento de la privacidad de datos con las autoridades para las empresas. En este Post te compartiré 10 Áreas y Especializaciones de La Ciberseguridad, vamos con ello.

Partes

- Parte 1

- Parte 2 (Final)

Asimismo, te invito a escuchar el Podcast: “Razones Por Las Cuales Te Cuesta Aprender A Programar” y “¿ Porqué Es Importante Saber Programar en la Ciberseguridad ?” (Anchor Podcast):

| Spotify: | Sound Cloud: | Apple Podcasts | Anchor Podcasts |

|

|

|

|

Bien ahora continuemos con el Post: 10 Áreas y Especializaciones de La Ciberseguridad – Parte 1

La ciberseguridad también garantiza que los datos clasificados destinados al gobierno no caigan en las manos equivocadas y amenacen la seguridad nacional. El término ciberseguridad incluye varias áreas y especializaciones, a continuación te compartiré 10:

Seguridad en DevOps

Secure DevOps es un conjunto de herramientas, prácticas y enfoques culturales que combinan operaciones de TI (Ops), desarrollo de software (Dev) y seguridad (Sec) para aumentar la capacidad de una empresa para proporcionar aplicaciones y servicios a altas velocidades.

Los ingenieros de operaciones y desarrollo trabajan juntos para practicar DevOps en todo el ciclo de vida de un proyecto. El ciclo de vida involucra cada paso de un proyecto, desde el diseño hasta el desarrollo, producción, lanzamiento y soporte. El equipo se mantiene unido y se esfuerza por lograr el objetivo previsto del proyecto en el que están trabajando. Las personas que poseen habilidades de operación y desarrollo trabajan en equipo y utilizan varias herramientas para la Integración Continua y la Entrega Continua (CI-CD). También usan herramientas de monitoreo para responder a los clientes a tiempo y corregir errores o problemas del sistema dondequiera que surjan.

Algunas de las herramientas utilizadas en la seguridad de DevOps incluyen: OSSEC, Charles Proxy, Burp Proxy, Signal Sciences Web Protection Platform, LogRhythm SIEM, OWASP Zed Attack Proxy, Venafi Trust Protection Platform, Checkmarx AppSec Accelerator, etc.

La función principal de un experto en seguridad DevOps es obligar a las empresas a implementar las mejores prácticas de DevOps en sus operaciones diarias. La industria del software es muy competitiva en esta era, por lo que las empresas deben adoptar las mejores prácticas para atraer y retener a las partes interesadas y los clientes. Por lo tanto, las empresas deben utilizar la Automatización y la Inteligencia Artificial para mantenerse en la cima de la industria.

Asimismo un experto en seguridad DevOps, debe integrar fuertemente el monitoreo y la automatización en todas las etapas del ciclo de vida involucradas en el desarrollo de software, desde la asimilación, prueba, emisión hasta distribución y administración de infraestructura.

Seguridad de Internet de las cosas (IoT)

Internet de las cosas (IoT) Definición de seguridad: Internet de las cosas es un sistema de dispositivos informáticos, objetos, personas, animales y máquinas mecánicas o digitales interconectados.

Estas entidades reciben identificadores únicos (UID) y la capacidad de transmitir datos a través de una red sin involucrar interacción de persona a computadora o de persona a persona. La seguridad de IoT se refiere a las medidas implementadas para salvaguardar estos servicios protegidos en la nube contra las amenazas de ciberseguridad. Es necesario proteger los datos a medida que se transfieren desde los dispositivos IoT a la ubicación en la nube para minimizar la amenaza de que los piratas informáticos comprometan las cuentas de los usuarios.

Las habilidades notables de un individuo cuando trabaja en este campo incluyen una comprensión profunda de los lenguajes de programación, los controladores y los protocolos de comunicación. Asimismo, debe proteger los dispositivos y redes de IoT, para evitar que se vean afectados los procesos, las medidas y las tecnologías implementadas. Debe controlar las vulnerabilidades de ciberseguridad en este sector.

Seguridad de la Infraestructura Crítica

Esta es un área de seguridad de dominio cibernético que se ocupa de la protección de redes, sistemas y activos necesarios para operar constantemente. Los sistemas, redes y activos son necesarios para asegurar un país, su salud/seguridad pública y la economía. La seguridad de infraestructura crítica (CIS) analiza los componentes que necesitan consideraciones de seguridad, como la tecnología de operación (OT), los sistemas de control industrial (ICS) y los sistemas SCADA. Estos componentes necesitan protección para que los ataques cibernéticos no amenacen la infraestructura vital debajo de ellos.

El profesional de esta área, debe proteger las redes de infraestructura crítica contra ataques de personas malintencionadas e identificar todas las amenazas y peligros, tanto naturales como provocados por el hombre, que representen un gran riesgo para el funcionamiento y la infraestructura de la organización. Las amenazas físicas y los desastres naturales se han identificado durante mucho tiempo como las mayores amenazas para la infraestructura clave. Sin embargo, los ataques cibernéticos a estos sistemas son cada vez más prominentes, de ahí la necesidad de proteger la infraestructura crítica.

Pruebas de Penetración (Penetration Testing)

Las pruebas de penetración también conocidas como pruebas de seguridad, son una forma de piratería ética. Implica el lanzamiento intencional de ataques informáticos imitados utilizando herramientas y estrategias diseñadas para acceder o abusar de redes, sistemas informáticos, aplicaciones y sitios web. Las pruebas de penetración funcionan probando la red de seguridad de una entidad. Hay dos tipos distintos de pruebas de penetración: pruebas de caja negra y pruebas de caja blanca.

Las pruebas de caja negra (black box) implican que los evaluadores intenten ingresar a la red desde una ubicación externa. Los probadores ven una red desde la perspectiva de un extraño, suponiendo que no tienen conocimiento previo sobre cómo funciona. Por otro lado, las pruebas de caja blanca (white box) requieren observar una red con algún conocimiento previo sobre cómo funciona. Por ejemplo, alguien que trabaja dentro de una organización y tiene acceso a la red de la empresa realiza pruebas de penetración siguiendo el método de prueba black box (caja negra).

El profesional de esta área debe usar técnicas de prueba de penetración junto con mecanismos de prueba especializados para probar la solidez del cumplimiento normativo de una empresa, sus medidas de seguridad y la conciencia de seguridad de los empleados. Las pruebas de penetración también prueban la capacidad de una organización para identificar y responder a las amenazas e incidentes de seguridad a medida que ocurren. Debe identificar las debilidades de seguridad en las políticas y sistemas de una organización.

Protección de Puntos Finales (Endpoint Protection)

La protección de puntos finales (endpoints), también conocida como seguridad de puntos finales, es un sistema de gestión de la seguridad de la red que se centra en dispositivos individuales que utilizan redes, como dispositivos móviles y estaciones de trabajo. También puede implicar paquetes de software específicos relacionados con la seguridad de los puntos finales de la red.

Un especialista en esta área debe proteger diferentes aspectos de la red de infraestructura de TI de una empresa. El proceso implica una combinación de protección, detección y evitación de amenazas de seguridad cibernética a través de medidas que monitorean y detienen las acciones de los intrusos. Asimiso debe proteger puntos de entrada o puntos finales en dispositivos de usuarios finales, por ejemplo, computadoras portátiles, dispositivos móviles y computadoras portátiles, contra la explotación por parte de personas y campañas maliciosas. Los sistemas de protección de endpoints hacen esto al discernir, evaluar, bloquear y frenar rápidamente los ataques en curso o antes de que sucedan.

La protección de endpoints ayuda al rendimiento del dispositivo y protege a las empresas contra el ransomware, asegurando que no pierdan dinero tratando de recuperar datos robados. La protección de puntos finales ahorra tiempo a los empleados de la empresa, ya que dedican más tiempo a lograr los objetivos comerciales en lugar de manejar los ataques cibernéticos. La protección de endpoints también cumple con las normas de seguridad de datos que los gobiernos han establecido para empresas en diversas industrias.

Bien, hasta aquí llegamos con este primer grupo de Áreas y Especializaciones En La Ciberseguridad, como la Seguridad en DevOps, Seguridad en IoT, etc.

Ten Paciencia, lo que quiero es que conozcas bien las Áreas y Especializaciones que existen en la Ciberseguridad y no llenarte el capitulo de mucho contenido porque te puedes marear y no tendrás un óptimo aprendizaje.

Nota (s)

- En la siguiente parte y última veremos otro grupo de Áreas y Especializaciones que existen en la Ciberseguridad.

- No olvides que debemos usar la Tecnología para hacer cosas Buenas por el Mundo.

Síguenos en nuestras Redes Sociales para que no te pierdas nuestros próximos contenidos.

- Ciberseguridad

- 19-01-2023

- 21-03-2024

- Crear un Post - Eventos Devs - Foro

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

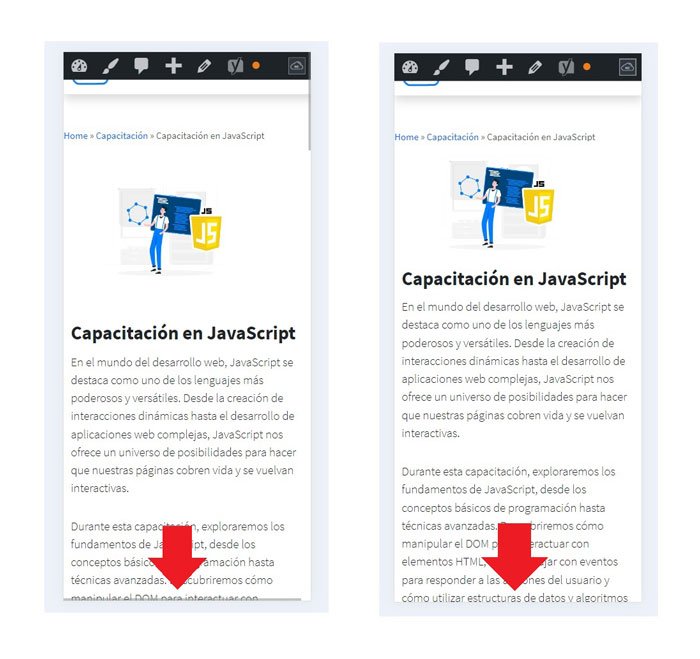

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad.

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad. Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Social

Redes Sociales (Developers)

Redes Sociales (Digital)