4 Métodos de Autenticación Para API REST

7 minuto(s)

7 minuto(s)Las aplicaciones en el día a día se encuentran expuestas ante ataques de usuarios maliciosos y si estas no cuentan con un sistema de seguridad, pueden ocurrir robos de datos y por ende falsificación de usuarios, entre otras consecuencias. Las API REST también pueden estar expuestas a ataques de hackers, es por ello que se necesita añadirle todos los sistemas de seguridad posibles para contrarrestar los ataques. En este Post te compartiré 4 Métodos de Autenticación Para API REST, vamos con ello.

Antes de continuar, te envito a leer los siguientes artículos:

- Que es API REST + Mejores Prácticas

- Simplifica Tu Arquitectura de Microservicios con Una API de Datos

- ¿ Cual Es la Diferencia Entre GraphQL y Apollo GraphQL ?

- Tipos de API REST (Basados en Protocolo)

- Puedes leer más Posts en la categoría API REST

Asimismo, te invito a escuchar el Podcast: “5 Consejos para ser un Programador más Productivo” (No son los clásicos consejos técnicos de programación, si no de rutinas y buenos hábitos cotidianos) y “Consejos Para Entrenar Tu Memoria de Programador”(Anchor Podcast):

| Spotify: | Sound Cloud: | Apple Podcasts | Anchor Podcasts |

|

|

|

|

Bien ahora continuemos con el Post: 4 Métodos de Autenticación Para API REST.

4 Métodos de Autenticación Para API REST

Cuando se trata de desarrollar una API REST segura, la autenticación es esencial. Imagina tu aplicación como una fiesta; la autenticación actúa como la puerta que decide qué invitados pueden entrar o, más precisamente, qué solicitudes pueden entrar y salir. Es importante asegurarse de que puedes confiar en la identidad de cada solicitud realizada para que solo los usuarios autorizados tengan acceso a datos confidenciales u operaciones privilegiadas. Afortunadamente, existen varias opciones para autenticar las solicitudes.

A continuación te compartiré 4 métodos de autenticación populares para las API REST:

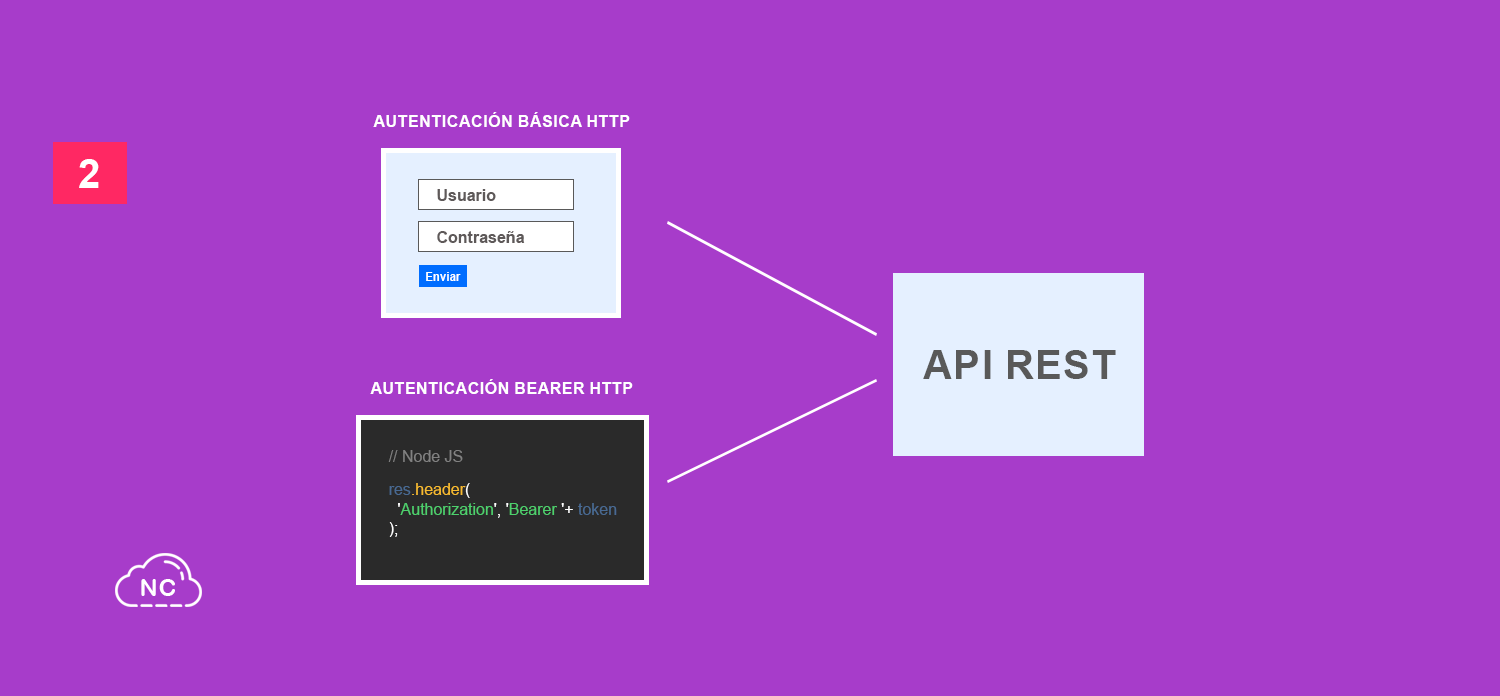

Esquemas de autenticación HTTP (Básico y Bearer)

Los esquemas de autenticación básicos y bearer son métodos de autenticación de API ampliamente utilizados. Ambos usan encabezados HTTP para autenticar a los usuarios de API y se pueden usar en combinación con claves de API para mayor seguridad.

Autenticación básica HTTP:

Los consumidores de API envían solicitudes de API con un nombre de usuario y una contraseña en un encabezado HTTP. Luego, los proveedores de API validan las credenciales para autenticar a los usuarios de API. Este método simple de autenticación de API carece de seguridad, ya que las solicitudes de API se pueden interceptar fácilmente.

Autenticación Bearer HTTP:

Los consumidores de API envían solicitudes de API con un token de acceso a la API único en un encabezado HTTP. Luego, los proveedores de API validan el token de acceso a la API para autenticar a los usuarios de la API. Este método de autenticación de API es más seguro que el básico, ya que las solicitudes de API no se pueden interceptar fácilmente.

¿ Por qué utilizar esquemas de autenticación HTTP ?

Los esquemas de autenticación HTTP son rápidos y fáciles de implementar y brindan un mayor nivel de seguridad que las claves API. Los proveedores de API también pueden habilitar la limitación de velocidad de API para evitar solicitudes de API maliciosas.

¿ Cuáles son las desventajas de los esquemas de autenticación HTTP ?

La principal desventaja de este método de autenticación API es su complejidad; requiere varios pasos para otorgar acceso a la API de forma segura y configurar la autenticación de la API. Además, los usuarios de la API deben almacenar sus credenciales en un lugar seguro.

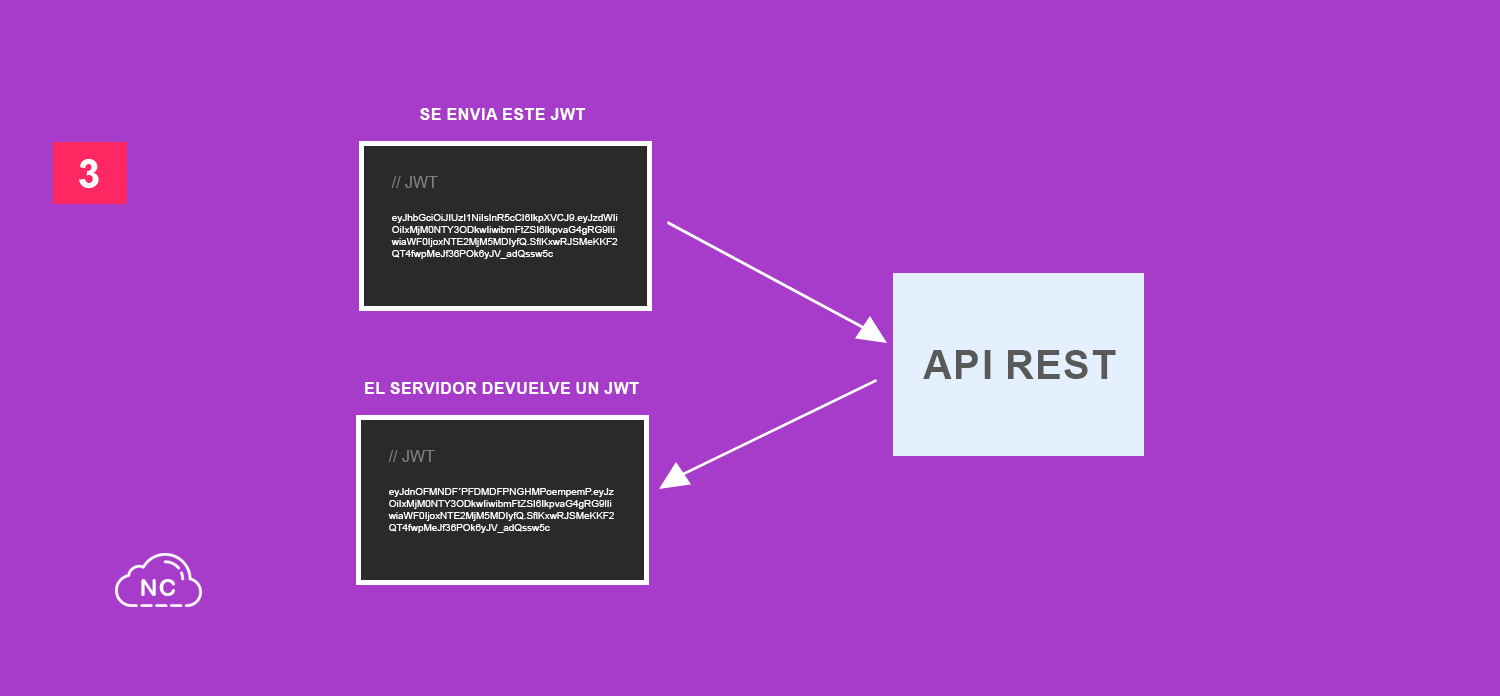

Autenticación JWT (token web JSON)

La autenticación JSON Web Token (JWT) es un método de autenticación de API que utiliza tokens para autenticar a los consumidores de API. Este método de autenticación de API utiliza estructuras de datos JSON para almacenar información de autenticación para usuarios de API, como nombres de usuario y fechas de vencimiento.

¿Cómo funciona JWT?

Los consumidores de API envían solicitudes de API con un nombre de usuario y una contraseña válidos al proveedor de API. Luego, el proveedor de la API genera un token encriptado con las credenciales del usuario, que se envía de vuelta al consumidor como respuesta. Los usuarios de API pueden usar este token en solicitudes de API posteriores para autenticarse.

¿Por qué usar la autenticación JWT?

La autenticación JWT proporciona medidas de seguridad avanzadas porque los tokens están firmados y cifrados criptográficamente, lo que los hace prácticamente imposibles de interceptar o decodificar. Además, JWT es un método de autenticación de API flexible que se puede utilizar en múltiples solicitudes de API y proveedores de API.

¿Cuáles son las desventajas de la autenticación JWT?

Almacenar las credenciales de los usuarios de la API en tokens puede ser riesgoso, ya que pueden verse comprometidas si el proveedor de la API no las almacena de forma segura. Además, los tokens deben actualizarse periódicamente para mayor seguridad, lo que puede ser difícil de administrar.

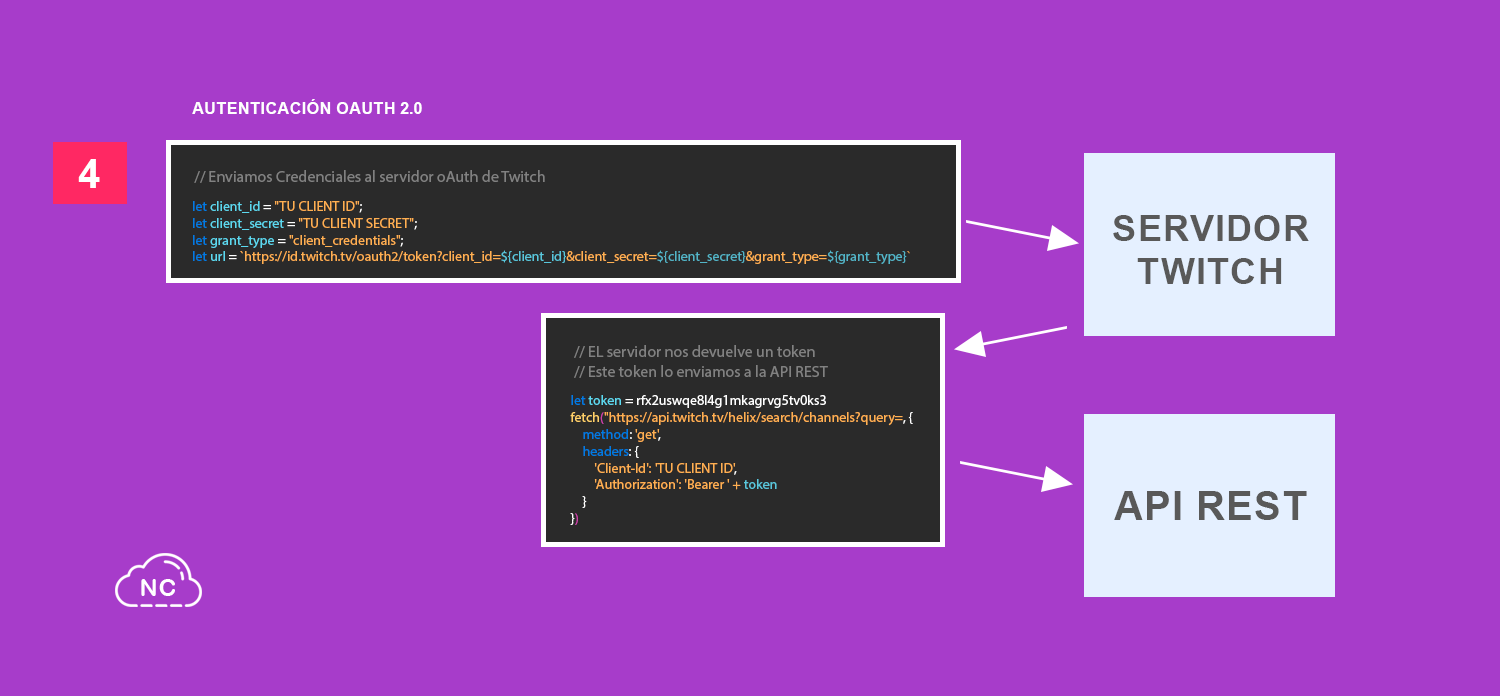

OAuth 2.0

OAuth 2.0 es un protocolo de autorización que otorga a los usuarios de API acceso a un servicio sin compartir sus contraseñas. A menudo se usa para la autenticación en aplicaciones web, móviles y de escritorio. OAuth 2.0 se basa en el concepto de ‘token’, que permite a los usuarios de la API mostrar que están autenticados sin enviar a la API su nombre de usuario y contraseña cada vez que lo solicitan.

¿Cómo funciona OAuth 2.0?

Los consumidores de API utilizan concesiones de autorización (p. ej., código, contraseña) para obtener tokens de acceso. Los proveedores de API utilizan ámbitos para definir los permisos de acceso a la API (p. ej., lectura, escritura). Los consumidores de la API pueden usar los tokens para acceder a los recursos de la API correspondientes a las concesiones de autorización y los alcances de la API.

¿Por qué usar OAuth 2.0?

OAuth 2.0 es un protocolo estándar de la industria para la autenticación de API con muchas ventajas, como seguridad mejorada, mejor experiencia de usuario y escalabilidad. Además, los proveedores de API y los consumidores de API no necesitan compartir credenciales para autenticar las solicitudes de API mediante OAuth 2.0

¿Cuáles son las desventajas de OAuth 2.0

La principal desventaja de este método de autenticación API es su complejidad; requiere varios pasos para otorgar acceso a la API de forma segura y configurar la autenticación de la API.

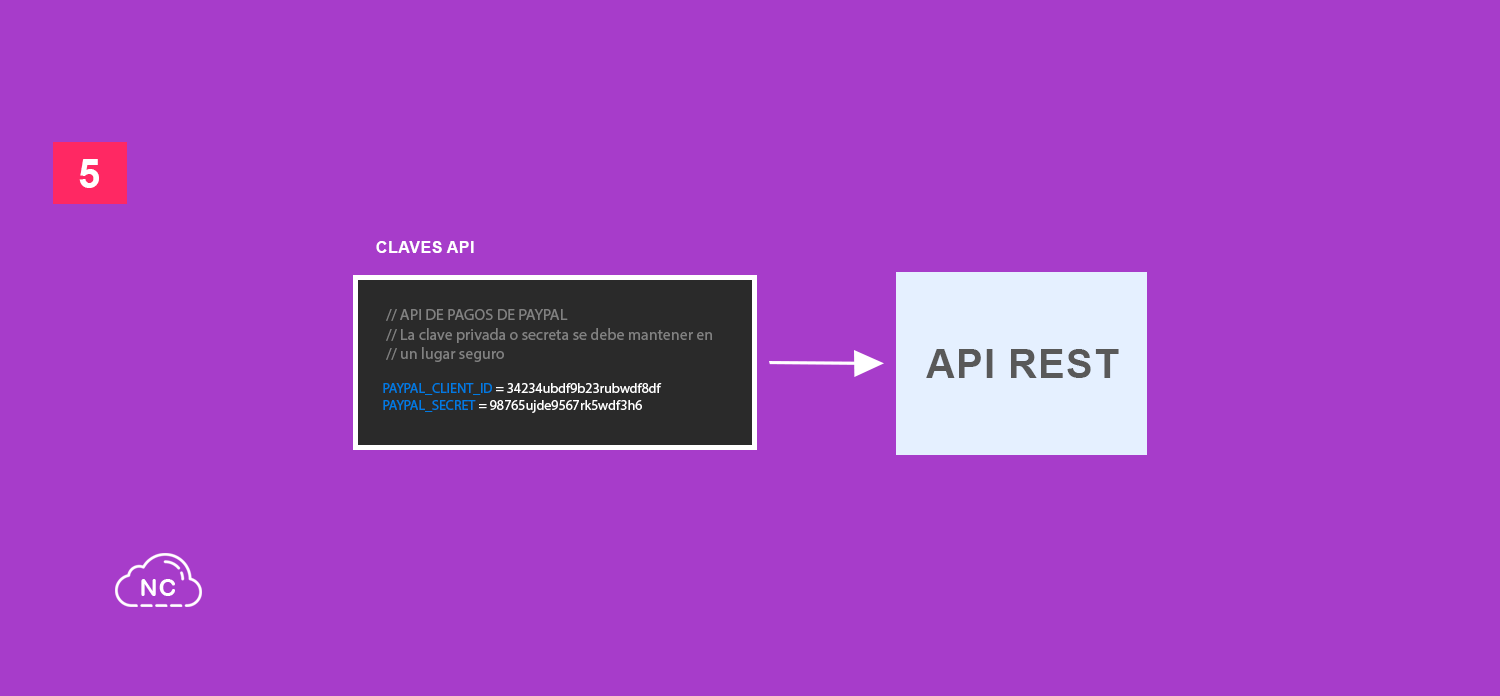

Claves API

Las claves de API son tokens secretos que se utilizan para autenticar las solicitudes de API. Por lo general, consisten en una clave pública y una clave privada, y ayudan a los proveedores de API a identificar al consumidor de API y otorgarle acceso a los recursos de API. Las claves de API generalmente se envían como un encabezado HTTP en las solicitudes de API. Las claves de API se utilizan para la autenticación de API en una amplia gama de aplicaciones, desde aplicaciones móviles hasta productos SaaS empresariales.

¿Cómo funcionan las claves API?

Las claves de API se generan en los sistemas de gestión de API y se pueden enviar como un parámetro de consulta/encabezado en las solicitudes de API. El proveedor de la API valida las claves de la API para la autenticación antes de otorgar acceso a los recursos de la API.

¿Por qué usar claves API?

Las claves API son rápidas y fáciles de usar y brindan flexibilidad. Los proveedores de API pueden revocar fácilmente las claves de API cuando sea necesario, y los consumidores de API pueden generar nuevas claves de API si las existentes se ven comprometidas o desactualizadas.

¿Cuáles son las desventajas de las claves API?

Las claves de API son excelentes para la autenticación de API, pero no ofrecen seguridad inherente. Los proveedores de API deben tomar medidas adicionales para garantizar que las solicitudes de API sean seguras, como la rotación de claves de API y la limitación de la tasa de API.

Conclusión

La autenticación de APIs es esencial para mantener seguras las solicitudes y garantizar que los usuarios obtengan acceso a los datos que necesitan. Al comprender los conceptos de autenticación de API y los diversos métodos de autenticación de API disponibles, puedes proteger con confianza tu API y mantener seguros a los usuarios y los datos.

Nota

- No olvides que debemos usar la Tecnología para hacer cosas Buenas por el Mundo.

Síguenos en nuestras Redes Sociales para que no te pierdas nuestros próximos contenidos.

- API REST

- 08-07-2023

- 08-07-2023

- Crear un Post - Eventos Devs - Foro

Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Social

Redes Sociales (Developers)

Redes Sociales (Digital)