El Futuro De La Prevención de Ciberamenazas Está en la Seguridad Abierta (Open Security)

6 minuto(s)

6 minuto(s)En esta página:

En muchos años, la industria de la seguridad cibernética se ha suscrito a una metodología defectuosa, que se basa en la noción de que las organizaciones pueden evitar las amenazas a la seguridad a través de la oscuridad y el secreto. La suposición es que mantener los controles y procesos de seguridad encubiertos hace que los productos y los datos sean inherentemente más seguros contra las ciberamenazas dentro de las redes que defendemos. En este Post te compartiré porque El Futuro De La Prevención de Ciberamenazas Está en la Seguridad Abierta (Open Security), vamos con ello.

Antes de continuar, te invito a escuchar el Podcast: “Porque Algunos Desarrolladores no Terminan El Proyecto de Un Cliente” (En Spotify, Sound Cloud y Apple Podcasts)” y “5 Habilidades que Debe Tener un Desarrollador Backend” (Anchor Podcast):

| Spotify: | Sound Cloud: | Apple Podcasts | Anchor Podcasts |

|

|

|

|

Bien ahora continuemos con el Post: 5 Consultas Que Fueron Populares en Stack Overflow – Mes Septiembre 2022.

Las defensas de ciberseguridad más sofisticadas no son rival para los adversarios bien financiados y altamente motivados. De hecho, la huella digital en expansión de las organizaciones modernas ha dejado obsoletos muchos controles de seguridad cibernética tradicionales y centralizados.

Dado que las violaciones de datos continúan aumentando a un ritmo alarmante, hay una cosa que más profesionales y proveedores de seguridad deben reconocer y adoptar: podemos aprovechar nuestra fuerza sin explotar trabajando juntos como comunidad para brindar apertura y transparencia a la seguridad .

La seguridad abierta (Open Security), una metodología que cambia la dinámica de la relación de una empresa de seguridad con su cliente, tiene el potencial de transformar la industria de la ciberseguridad al reunir a los profesionales de la seguridad para crear una respuesta más resistente a las amenazas empresariales. La seguridad abierta no solo es la mejor defensa para cualquier organización, sino que también debería ser el camino a seguir para la industria de la seguridad en su conjunto.

Un Caso de Seguridad Abierta (Open Security)

El incidente de Log4j (Log4Shell), que muchas personas vieron como una falla de seguridad, ilustra por qué los sistemas abiertos pueden ser más seguros que los sistemas cerrados. Debido a que la biblioteca Log4j es de código abierto, el descubrimiento de una vulnerabilidad de ejecución remota de código desencadenó una reacción en cadena global de notificaciones y parches que probablemente ahorraron millones de dólares en daños potenciales si la vulnerabilidad hubiera sido descubierta por un atacante. La inversión de Alibaba en seguridad abierta valió la pena para todos los que se vieron (o podrían haber sido) afectados.

Compara eso con el ataque de un estado/nación al código propietario en SolarWinds . En los años previos a su descubrimiento, la brecha proporcionó acceso sin restricciones a los sistemas de al menos 100 empresas y una docena de agencias gubernamentales de EE. UU.

Si bien es posible que Log4Shell se haya descubierto en un producto cerrado y patentado, es más probable que un adversario sofisticado lo haya encontrado primero. La apertura hace que sea más difícil ocultar o evitar corregir fallas en productos relevantes, lo que en última instancia conduce a una mejor seguridad general.

Las Amenazas Dinámicas Requieren una Respuesta Dinámica

Las organizaciones no pueden confiar en las detecciones estáticas para identificar amenazas y detener con éxito los ataques cibernéticos. Estas herramientas son excelentes para detectar un identificador específico para un archivo, por ejemplo, pero un adversario aún podría realizar fácilmente un cambio menor que anula por completo los mecanismos para esa detección.

Para mitigar esto, las capas de defensa deben cubrir muchos puntos de la superficie de ataque. Tejer un tapiz de mecanismos de defensa aumenta la eficacia de una solución de seguridad y brinda a las organizaciones la oportunidad de romper el ciclo de vida de los ataques en múltiples puntos.

Además de las protecciones en capas, los ciberdefensores ahora también tienen una mejor comprensión de cómo operan los adversarios. El framework MITRE ATT&CK ®, una base de conocimiento curada y un modelo para el comportamiento del adversario, describe las fases del ciclo de vida de un atacante y las tácticas y técnicas utilizadas para socavar una defensa de seguridad. MITRE ATT&CK ha proporcionado a los ciberdefensores un libro de jugadas accesible y transparente para defender sus empresas al proporcionar una taxonomía común de las acciones adversarias.

Los proveedores de seguridad deberían encontrar oportunidades en este mismo espíritu de apertura y transparencia.

La Seguridad Abierta Puede Ayudar a los Profesionales a Cuidar la Brecha

A pesar de la evidencia, todavía existe la idea errónea de que la apertura del software es inherentemente menos segura. Muchos proveedores de seguridad esperan que al no proporcionar los mecanismos utilizados en la detección de una amenaza, será más difícil para un adversario identificar las debilidades en su software. Pero los ciberdelincuentes de hoy ya tienen las herramientas para comprender si un sistema de seguridad puede identificarlos incluso antes de que violen ese sistema.

Dada esta realidad, la seguridad abierta ofrece la oportunidad de cortocircuitar el problema al reducir el tiempo para detectar cuándo se escapa una nueva amenaza. Cuando un guardia de seguridad está revisando las imágenes de las cámaras de seguridad, sabe exactamente hacia dónde apuntan las cámaras y hacia dónde no. Esto les ayuda a identificar las áreas vulnerables que están fuera de la línea de visión de la cámara y puede ayudarlos a determinar si se requiere más investigación.

Comprender la cobertura de brechas significa que los profesionales de la seguridad pueden descubrir dónde necesitan complementar sus herramientas de seguridad existentes o monitorear las amenazas de manera más cuidadosa y proactiva. Permite a los equipos de seguridad crear la mejor defensa posible para su entorno específico, no solo entornos que se perciben como que tienen una defensa adecuada.

Un Enfoque Comunitario Para la Seguridad Escalable

¿ Otro beneficio de la seguridad abierta ? La comunidad que nace de la transparencia de los proveedores sobre sus controles de seguridad, reglas de detección y lógica de amenazas puede ser un multiplicador de fuerza de las mejores prácticas en toda la industria. Los proveedores de seguridad que comparan a sus propios expertos con expertos de la comunidad de seguridad más amplia aprenden mucho más sobre las nuevas amenazas que han observado o los métodos innovadores para detectar ataques matizados. Esto crea una mayor escalabilidad de las defensas del sistema, no solo para la empresa sino también para sus clientes y sus datos.

Es importante recordar que la seguridad va más allá de la detección de amenazas, también se trata de la capacidad de tomar medidas ante esa amenaza. ¿Cómo se puede detener un ataque? ¿Y qué se puede aprender de la ciencia forense para fortalecer las defensas contra amenazas similares en el futuro? Cuando los proveedores hacen que la seguridad sea abierta y transparente, les permite mejorar continuamente sus herramientas más allá de lo que habrían podido hacer con sus recursos internos limitados.

Conclusión

La seguridad abierta (Open Security), se trata de confianza. Confía en que tu software de seguridad protegerá a tu empresa o proyecto contra las amenazas cibernéticas más recientes y confía en que operará en un entorno único sin interferir con las operaciones diarias. Al combinar nuestros recursos colectivos con los de la comunidad para acelerar nuestra respuesta a las amenazas cibernéticas, tenemos el potencial de reducir drásticamente la cantidad y el impacto de los ataques cibernéticos que ocurren cada año.

Nota (s)

- No olvides que debemos usar la Tecnología para hacer cosas Buenas por el Mundo.

Síguenos en nuestras Redes Sociales para que no te pierdas nuestros próximos contenidos.

- Ciberseguridad

- 09-11-2022

- 10-11-2022

- Crear un Post - Eventos Devs - Foro

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

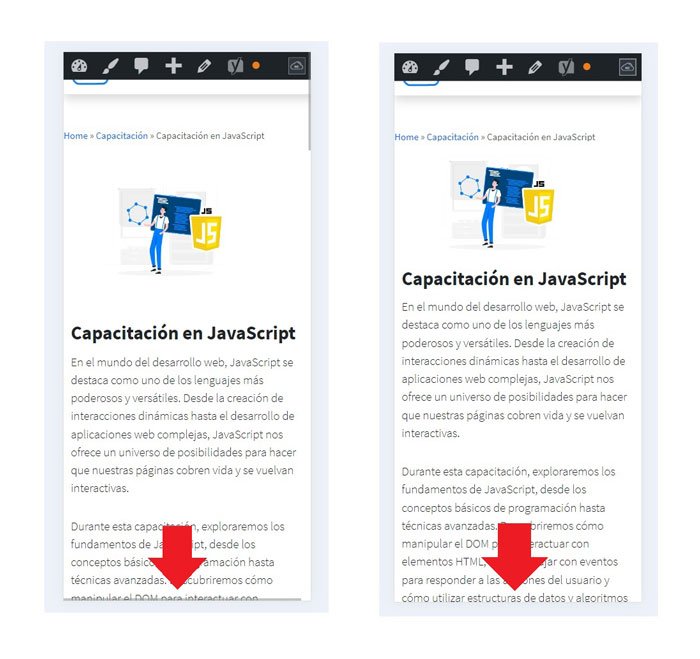

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad.

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad. Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Social

Redes Sociales (Developers)

Redes Sociales (Digital)