Como se utiliza la Inteligencia Artificial (AI) y el Machine Learning en la Seguridad Informática

6 minuto(s)

6 minuto(s)La Seguridad informática es un área que la empresas con grandes e importantes cantidades de datos toman mucho en cuenta, empresas como Alphabet inc (Ex Google), Amazon, Microsoft, Facebook, etc. invierten mucho dinero en Inteligencia Artificial y Machine Learning para proteger a los usuarios, en este Post te voy a compartir un panorama de como esta trabajando la Inteligencia Artificial y Machine Learning en la Seguridad Informática.

Antes de continuar, te recomiendo leer los siguientes artículos para que te familiarices con este Post:

- Que es la Inteligencia Artificial y otros Detalles

- Que es Machine Learning, Historia y otros detalles

Los usuarios suelen usar diferentes dispositivos para acceder a la información como una Laptop, Móvil, Tablet, PC, iPhone, iPad, etc. estos dispositivos se definen como dispositivos de Punto Final que permite al usuario acceder a una determinada red corporativa.

Aunque los dispositivos crean puntos de entrada potenciales para amenazas de Seguridad, los puntos finales se están convirtiendo en una forma más común de calcular y comunicarse que las máquinas locales o fijas. Ciertos ataques tienden a ocurrir porque muchos datos están fuera del Firewall corporativo que los expone a amenazas de seguridad.

Algunas de las amenazas que se pueden dar en un sistema expuesto son phishing, suplantación de identidad, vishing, etc. A continuación te describiré algunos de los ataques de seguridad informática y las soluciones que proporciona el Machine Learning (Aprendizaje Automático) y la Inteligencia Artificial.

Ingeniería Social

Es un método de ataque muy conocido por los hackers, en donde una persona finge ser otra, para engañar a los usuarios para que revelen datos o información confidencial.

Para evitar el acceso no autorizado a información confidencial las empresas usan un Stack de Herramientas en la nube para proteger los datos contra ataques basados en secuencias de comandos altamente específicos, incluido el malware. Con Inteligencia Artificial y Machine Learning se mejoran las capacidades de seguridad en la red corporativa mediante un bloqueo en tiempo real de amenazas nuevas y desconocidas.

Phishing

Este tipo de ataques es uno de los más comunes en el área informática y están destinado a robar la información personal de la víctima, como los detalles de la cuenta bancaria. Los atacantes suelen usar correos electrónicos falsos que contienen enlaces que dirigen al usuario a un sitio web infectado de malware. Dichos sitios webs replican otros sitios de manera genuina y engañan al usuario para que ingrese detalles confidenciales como contraseñas.

La Inteligencia Artificial y Machine Learning trabajan de manera muy coordinada para identificar posibles anomalías en los correos electrónicos. Al analizar los metadatos, el contenido y el contexto de los correos electrónicos, el sistema toma decisiones adecuadas sobre cómo abordar el correo electrónico malicioso.

El uso de palabras como urgente y promoción son muy utilizadas en correos electrónicos Phishing, son elegidas por los sistemas de Inteligencia Artificial como sospechoso, pero la decisión final se toma después de analizar el correo electrónico en su conjunto según los siguientes parámetros:

- Si hubo una conversación previa.

- Una conexión entre el asunto y el contenido del correo electrónico.

- Dominios mal escritos.

Junto con la protección basada en Machine Learning, esta aprende continuamente de tales escenarios junto con los datos de retroalimentación que le proporciona el usuario, hace que la protección sea más precisa día a día.

Spear Phishing

Este es un tipo de ataque Phishin, pero el atacante lo realiza de manera más planificada. El atacante primero lleva acabo una verificación de antecedentes del usuario y luego, de acuerdo con los intereses más comunes del usuario, los sitios webs visitados más comunes y las fuentes de las redes sociales analizan al usuario y le envían los llamados correos Phishing, esto suelen ser tan creíbles que finalmente llevan al usuario a su objetivo, el usuario termina descargando un archivo malicioso que le afecta gravemente.

Gracias a la Inteligencia Artificial y Machine Learning se llegan hacer esfuerzos constantes para abordar este tipo de ataques. La Inteligencia Artificial se usa para comprender donde se originan los patrones de comunicación entre el correo y el Sitio web infectado, la Inteligencia Artificial junto con el Machine Learning (Aprendizaje Automático) bloquean esta comunicación para evitar algún daño al usuario.

Watering Hole

En este tipo de ataques como en todos, el objetivo del atacante es que la presa (usuario) caiga en la trampa, solo que en este tipo de ataques el usuario tiende a explotar las vulnerabilidades de un sitio web que el usuario visita consecutivamente.

La Inteligencia Artificial y el Machine Learning muestran algoritmos de recorrido para detectar cualquier tipo de datos maliciosos.

Estos algoritmos transversales analizan si un usuario es dirigido a algún tipo de sitio web malicioso. Para trazar estos algoritmos la Inteligencia Artificial y el Machine Learning analizan una gran cantidad de datos del tráfico de los correos electrónicos que han sido redirigidos al sitio malicioso.

Network Sniffing

Este tipo de ataques consiste en capturar y analizar los paquetes de datos que viajan a través de la red corporativa. El sniffer de red monitorea todos los datos con el uso de mensajes claros y legibles que se transmiten por la red.

Para evitar esto se suele usar una comunicación encriptada entre los hosts, las VPN (Virtual Private Network o Red Privada Virtual en español) se usan particularmente para cifrar los datos, sin embargo las VPN de la mano con la Inteligencia Artificial y el Machine Learning han llevado la protección a otro nivel.

Las VPN con el Machine Learning (Aprendizaje Automático) están equipadas con un sofisticado algoritmo de aprendizaje que crea un túnel privado en la redes abiertas como el Wifi, que encapsula y encripta todos los datos que se envían por la red. Esto se hace para evitar que un atacante descifre el contenido incluso si los paquetes de datos han sido interceptados por el atacante.

DDOS Attack (Distributed Denial of Service Attack)

Este ataque aunque es sencillo, sigue siendo efectivo hasta la fecha de este Post. su objetivo es causar la interrupción o suspensión de un servidor, en términos sencillos es tumbarse un servidor específico con grandes cantidades de tráfico inútil (datos) para hacer que el servidor no pueda responder.

Dicha inundación es realizada por múltiples BotNets (Sistemas infectados) de manera simultáneamente. DDOS es muy efectivo porque usan un ancho de banda menor y por lo tanto tienden a ser omitidos por los sistemas de seguridad con facilidad.

Si embargo los sistemas de Machine Learning (Aprendizaje Automático) impulsados por Inteligencia Artificial pueden distinguir instantáneamente el buen tráfico del mal tráfico. Esta detección se lleva acabo en unos pocos segundos, razón por la cual se prefieren estos sistema de seguridad, así como son rápidos, también son precisos y pueden analizar grandes cantidades de datos en un intervalo de tiempo muy corto.

Conclusión

A pesar que el Machine Learning (Aprendizaje Automático) y la Inteligencia Artificial han evolucionado los Sistema de Seguridad, no se puede negar el hecho de que tienen inconvenientes en ciertas áreas. Uno de estos es la inversión que se requiere para adquirir estas tecnologías, por eso solo las grandes empresas con los recursos financieros necesarios logran implementarlas.

Otro inconveniente es que los atacantes pueden explotar la Inteligencia Artificial y usarla contra el usuario, haciéndola que clasifique erróneamente ciertos objetos debido a las instrucciones modificadas del atacante.

Pueden haber otros inconvenientes que quizás no pensábamos se podrían dar, pero el Machine Learning (Aprendizaje Automático) y la Inteligencia Artificial actúan como espadas de doble filo, mientras se siguen mejorando para lograr una Optima Seguridad para los usuarios.

Nota(s)

- No olvides que debemos usar la Tecnología para hacer cosas Buenas por el Mundo.

- Los soluciones mencionadas en este Post con Machine Learning (Aprendizaje Automático) y la Inteligencia Artificial, pueden dejar de existir, continuar o ser modificados, esto no depende de mi, sino de los Investigadores que dan Soporte a estas Tecnologías.

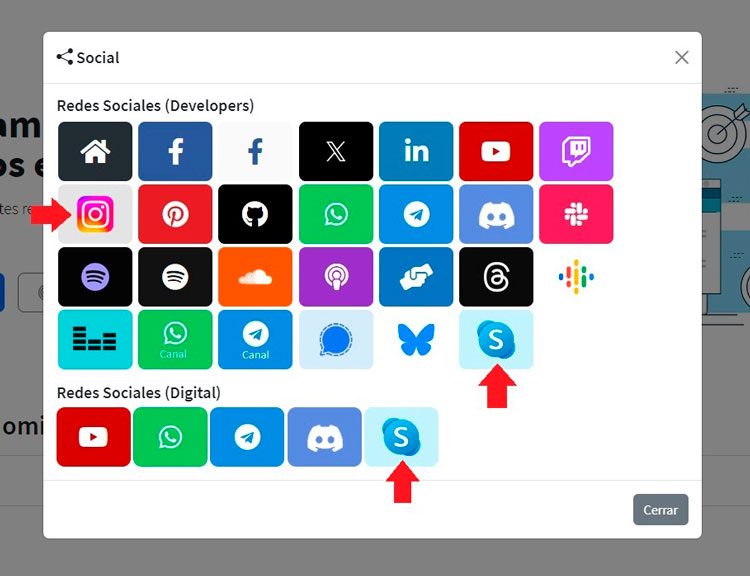

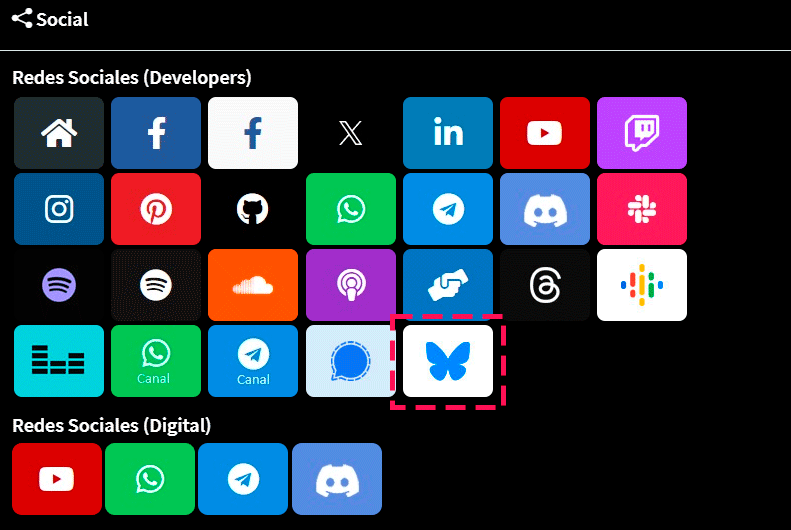

Síguenos en nuestras Redes Sociales para que no te pierdas nuestros próximos contenido.

- Inteligencia Artificial

- 10-01-2020

- 07-11-2023

- Crear un Post - Eventos Devs - Foro

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

Seguimos trabajando las 24 horas del día para brindarte la mejor experiencia en la comunidad.

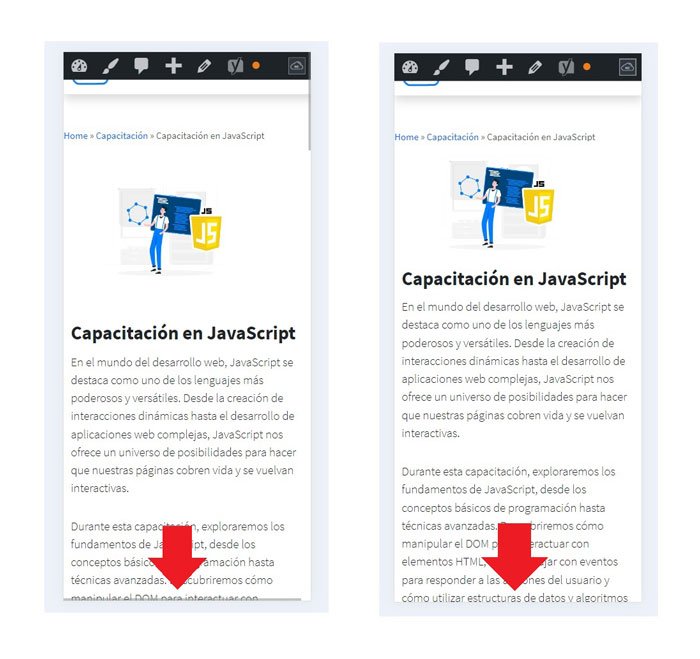

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad.

Hemos corregido el problema y ahora la web no muestra esa barra horizontal y se ve en su tamaño natural.

Seguimos trabajando las 24 horas del día, para mejorar la comunidad. Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando las 24 horas y 365 días del año para mejorar tu experiencia en la comunidad.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Seguimos trabajando para brindarte le mejor experiencia en Nube Colectiva.

Social

Redes Sociales (Developers)

Redes Sociales (Digital)